实施身份管理&访问控制

时间:2023年2月21日 星期二

作者:小王

身份管理(Identity management,IdM)技术类型

• 集中式:身份验证和授权由单个实体执行,适合小型组织、管理开销低、强制。

• 分散式:身份验证和授权由各个实体执行,适合大型组织、管理开销大、灵活。(大部分公司)

一、单点登录(SSO)

集中式访问控制技术,用户登录一次就可以访问多个业务系统,对用户十分友好、简化账户管理,风险点是一旦被攻破,攻击者也可以获得多个业务系统的权限。

1.LDAP和集中访问控制

目录服务(directory service)是集中式的数据库,存储着主体和客体的信息,以及访问控制信息。微软的活动目录(AD)服务是基于轻量级目录访问协议(LDAP),也就是我们常说的域控。

2.LDAP和PKI

LDAP应用于CA证书信任层级的查询。

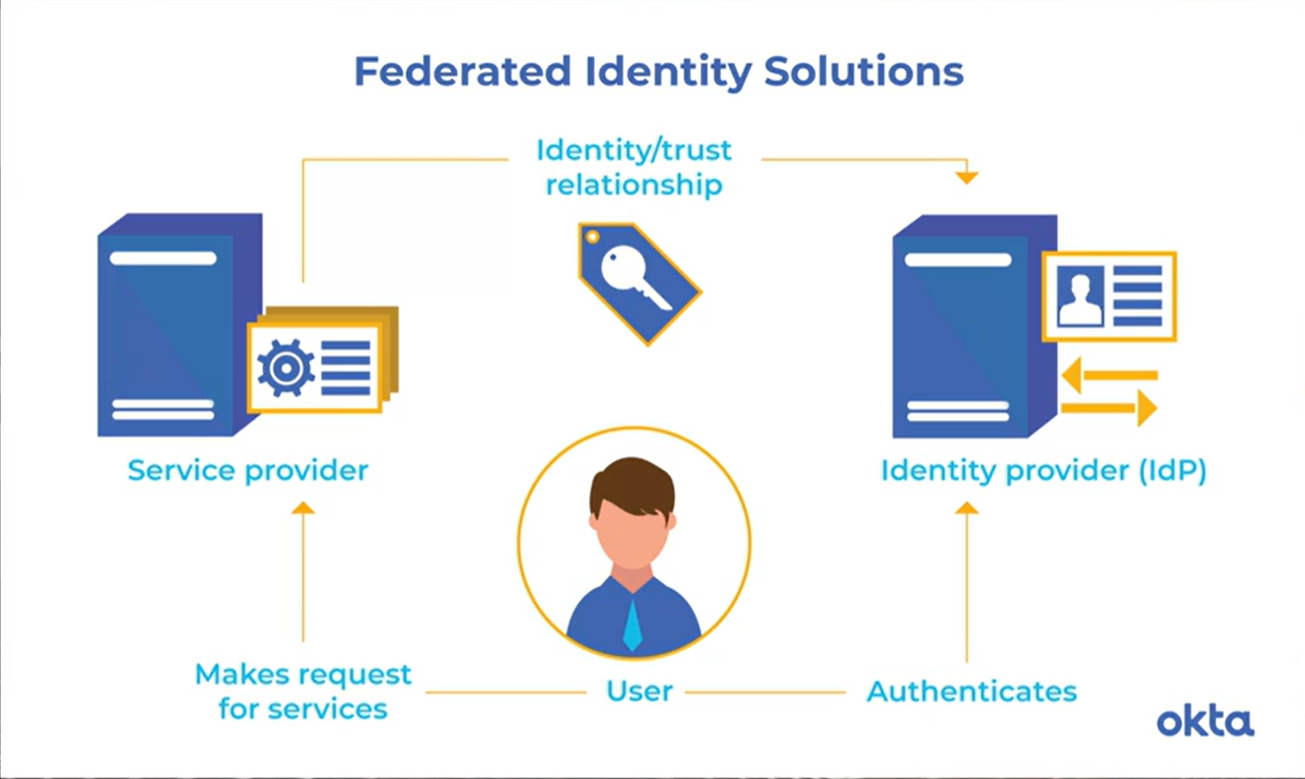

二、SSO和联合身份

SSO不仅在内部网络使用,还可以用于互联网第三方服务,如基于云的联合身份管理系统(federated identity management,FIM)。FIM是将一个系统中的用户身份与多个身份管理系统联系起来,将身份验证扩展到单个组织之外,如微信账号登录其他第三方应用。

1.基于云的联合

通常使用第三方服务共享联合身份,将本地身份验证系统与第三方服务商建立身份信息映射,用户可直接使用本地身份访问第三方服务。

2.本地联合

与基于云的联合原理一样,只是两个服务都是本地的,如公司A与公司B建立合作关系,双方的身份验证系统建立映射关系,双方用户可使用自己的身份访问对方业务系统。

3.混合联合

基于云的联合与本地联合组合使用。

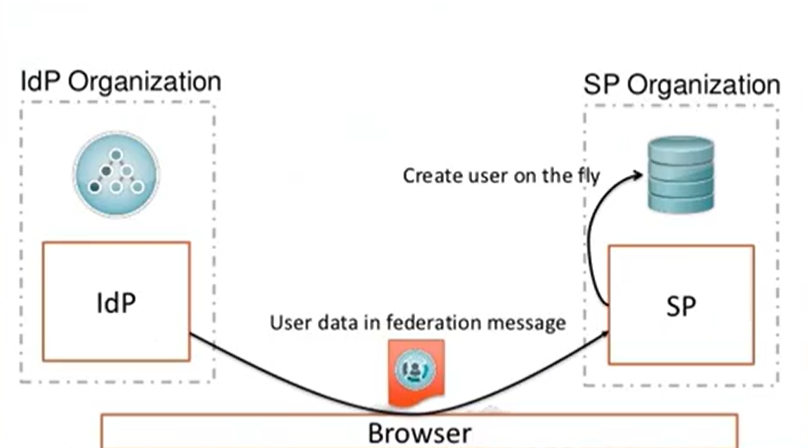

4.即时(Just-in-Time,JIT)

联合身份解决方案支持即时配置(JIT provisioning),即在用户使用本地身份登录第三方服务时,第三方服务会检查本地是否存在身份信息,如果没有则自动创建身份信息,如果存在则更新身份信息。JIT系统通常使用SAML来交换身份信息,支持没有管理员干预的情况下创建身份映射关系。

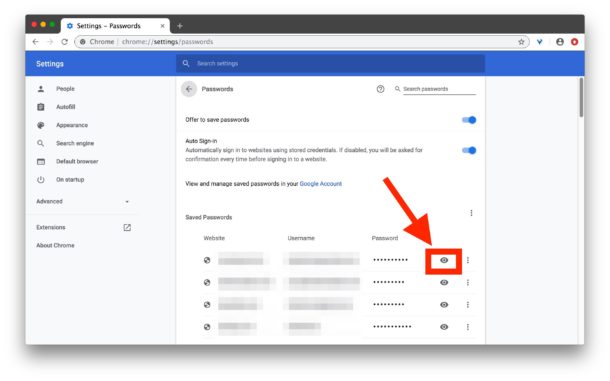

三、凭据管理系统

凭据管理系统(Credential management systems)为用户在SSO不可用时保留其凭据,如浏览器支持存储不同网站的凭据。

联合身份管理解决方案支持凭据管理API,实现不同web应用程序使用联合身份提供者实现SSO。

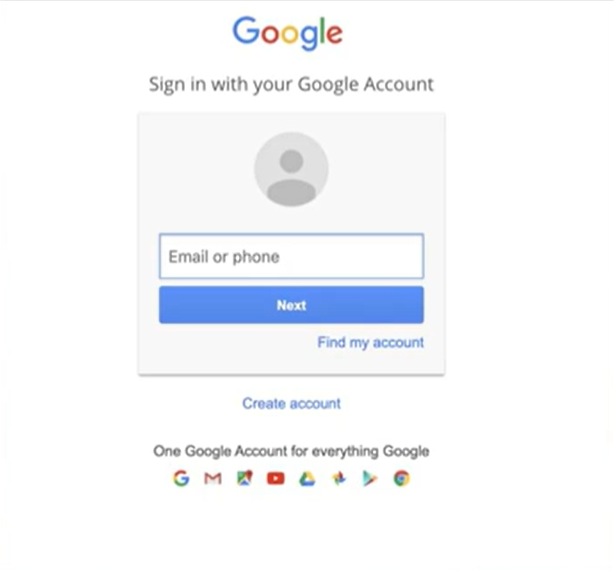

身份即服务(IDaaS)是提供身份和访问管理的第三方服务,如使用Google账号登录一次就可以访问多个基于Google云的应用程序,而无需再次登录。

四、凭据管理应用程序

1.Windows凭据管理程序

2.KeePass工具

五、脚本访问

典型场景便是使用SecureCRT,记录用户名和密码可实现自动登录功能。

六、会话管理

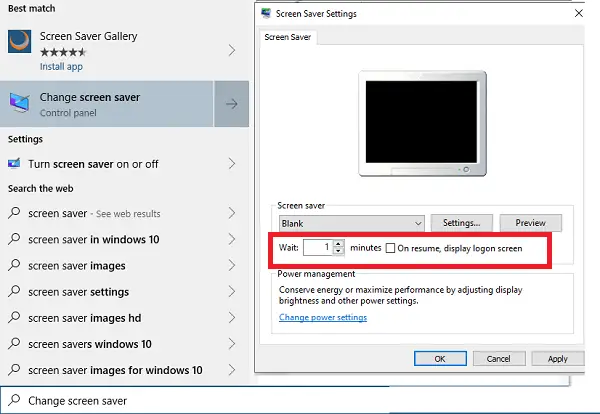

1.操作系统屏幕保护程序

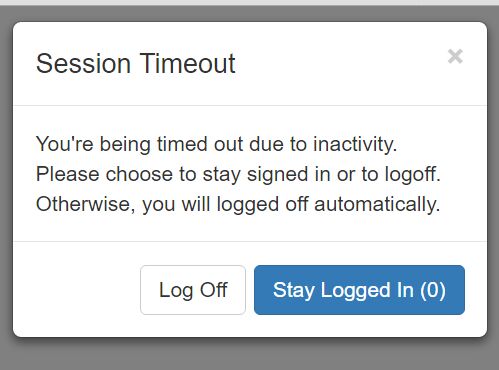

2.应用程序会话超时终止

七、管理身份和访问配置生命周期

身份和访问配置生命周期指的是账户的创建、管理和删除,与人员安全管理相关。

一、配置和入职

新员工入职后,创建新账户并配置适当权限,也就是登记或注册(enrollment or registration),该过程重点在于确认用户的身份信息准确可靠。

二、取消配置和离职

员工离职后,需要取消配置并执行离职流程,改过程最重要的是收回权限,通常不会直接删除用户账号,而是选择禁用。一方面是因为账户所拥有的数据,另一方面是可能离职面谈扭转了员工思想。

三、定义新角色

在组织的发展过程中,员工职责可能发生变化,因此会需要创建新角色,并分配相关特权,方便管理员配置员工特权。

四、账户维护

账户维护主要涉及员工的职责变化,导致管理员对其权限的调整,应实施标准化维护流程,降低特权蠕变等情况的发生。

五、账户访问审查

定期审核账户权限和非活动账户,涉及问题有特权蠕变和过度权限(特权蠕变导致过度权限)。

PS:结合人员安全管理过程理解。